ITの社会への普及が急速に広がりをみせている現代。日常に存在するありとあらゆるモノがインターネットに繋がり、場所や時間といった、これまで存在した制約を越え、誰もが多様なサービスを受けることができる世の中へと移り変わっています。製品を提供する側は、自分たちの製品をこれまで以上に大きく展開できる可能性を持っているといえます。

そして、この社会の変化に伴い、あわせて注目が高まっているのがセキュリティ対策。全ての物がインターネットを通して繋がる環境の中、不測の事故が起きてしまう可能性や、外部からの攻撃を受ける可能性があるかもしれず、その結果、個人情報・機密情報が漏洩し、奪われるリスクも高まっているといえるからです。その為、ITサービスの広がりと合わせて、セキュリティサービスの重要性がますます唱えられています。

そこで今回は、120年以上の歴史を誇り、製品の安全試験と多様な規格を開発してきた第三者安全科学機関であるUL Japanさんを訪問をさせていただきました。

UL Japan:http://japan.ul.com/

UL Japanはアメリカを拠点とするUL(http://www.ul.com/)の日本法人です。ULは、1894年に創業を開始し、現在40以上の国と地域に展開する事業所・試験所において、世界各国の安全認証の発行と、取得支援のサービスを行っている、まさに安全保証分野におけるエキスパートといえる存在です。

目次

1. 米・ホワイトハウスからリリース ~サイバーセキュリティ認証プログラム(UL CAP)~

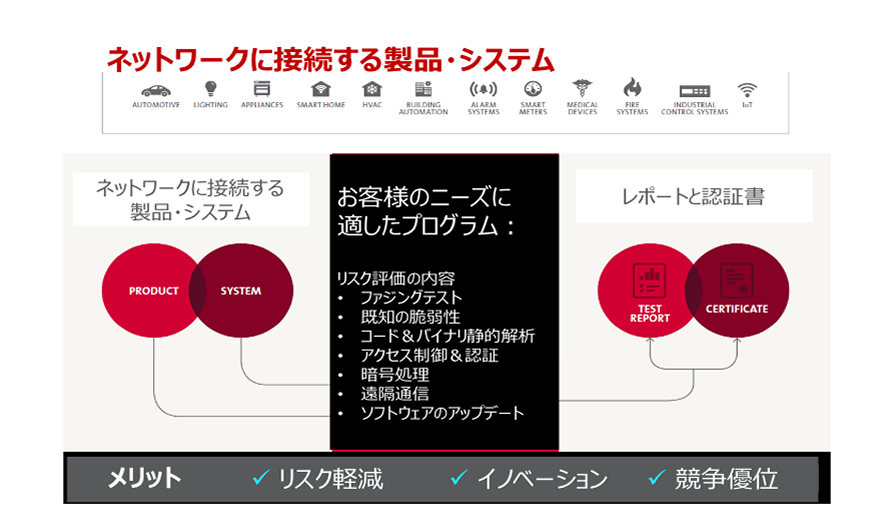

ULはこれまで、製品を中心に安全認証のサポートを行ってきましたが、製品がネットワークに繋がるようになり、お客様の状況が変化してきたことを受け、その変化への対応が求められるようになりました。従来行われてきた製品の電気安全を中心とした試験、評価に加えて、「Cyber Security Assurance Program」というセキュリティ面のサポートを行うサービスが加わりました。

この「Cyber Security Assurance Program」に関するプロジェクトが本格的にスタートしたのは2015年。このプロジェクトを国家規格・国際規格にすべく、その為には非常に大きな時間と労力が掛かる為、早く立ち上げることを目的に、プロジェクトは一切一般に公開されることなく、内部で着々と進められたのだそうです。

また、セキュリティ対策を向上させたいという米国連邦政府、学界や産業界の代表からの意見を元に、開発されています。

2016年2月には、アメリカのホワイトハウスから出されたFACT SHEETにて、””The Department of Homeland Security is collaborating with UL and other industry partners to develop a Cybersecurity Assurance Program to test and certify networked devices within the “Internet of Things,” (米国国土安全保障省は、Iot環境下で接続する機器を試験・認証するサイバーセキュリティ保証プログラムの開発においてULや産業界と協力している)と発表され、プログラムの存在を広く認知させました。

現在、ULのセキュリティへの取り組みは、連邦政府のサイバーセキュリティ・ナショナルアクションプラン(CNAP)で、ネットワーク接続型機器の試験・認証方法として正式に認められています。

2. ネットワークに繋がるモノ、全てに適用可能

ULのサイバーセキュリティ認証プログラムですが、その対象範囲は幅広く、ネットワークに接続可能なものであれば、あらゆる製品・システムに適用が可能だといいます。また、製品そのものだけでなく、「製品使用環境」「製品のシステム統合」「重要なITインフラの統合」といった場面にも、こちらのプログラムは有効です。

想定している分野としては、産業用制御システム、医療機器、自動車、暖房・空調設備、照明、スマートホーム、家電製品、警報システム、防火・消化システム、ビルオートメーション、スマートメーター、ネットワーク機器、電子機器など多岐にわたります。

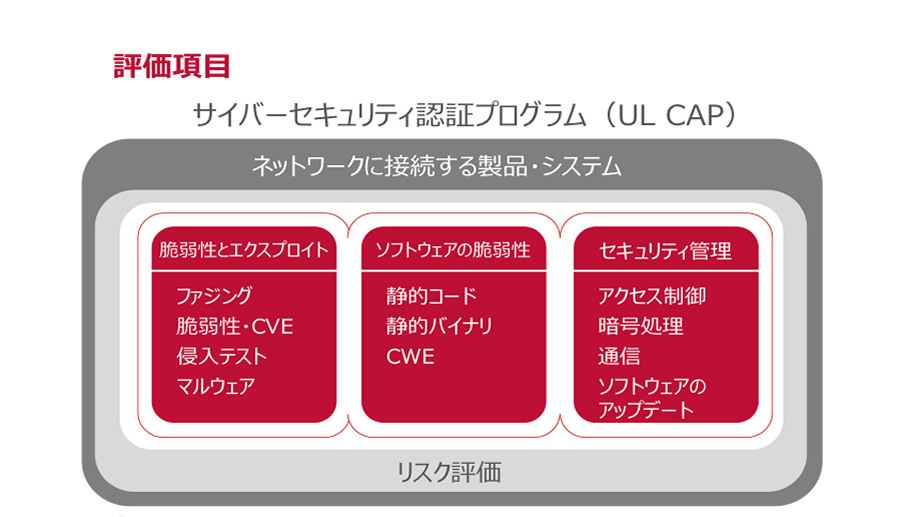

プログラムの目的は、「ソフトウェアの脆弱性の軽減」「弱点の軽減とエクスプロイテーションの最小化」「既知のマルウェアへの対処」「セキュリティ意識の向上」の4つ。そして、それぞれ製品別・業界別に作成されています。

この4つの目的を達成する為に設けられた評価項目はサイバーセキュリティに関するUL規格である「UL2900」シリーズとしてまとめられ、2016年4月にリリースされています。

| ファジングテスト | 全てのインターフェイスの未知の脆弱性を検証 |

|---|---|

| 脆弱性 | 共通脆弱性識別子(CVE)データベースを用い、パッチが済んでいない製品を評価 |

| マルウェア | 製品を検証、マルウェアを特定 |

| 静的ソースコード | 共通脆弱性タイプ一覧(CWE)に示されているソフトウェアの脆弱性を解析 |

| バイナリ静的解析 | CWEに示されているソフトウェアの脆弱性・オープンソースのソフトウェア・第三者のライブラリを検証 |

| セキュリティ制御機能 | セイキュリティリスクを軽減する為に製品に使用されているセキュリティ制御機 能を検証 |

| 侵入テスト | 他のテストで確認された不備に基づき製品を体系的に評価 |

| リスクアセスメント | 製品に組み込まれたセキュリティ緩和策を評価 |

本国であるアメリカに専門のラボがあり、そちらにて集中してテストを行います。ラボにはサイバーセキュリティ分野に特化したエンジニアが5名程常駐し、ラボでテストを行う他、製品の機密情報を取り扱う試験の場合にはお客様先に出張するなど、その時々の状況によって柔軟に対応をしています。

テストプログラミングは約3ヶ月間をかけて行うそうですが、期間は要望にあわせて調整が可能ということで、常にタイムリーな対応を重視しているといいます。

現在、このサイバーセキュリティ認証プログラムのサービスはアメリカでの展開が進んでおり、事業展開としては日本及び台湾が他の国に先行して進められています。コンピュータ化システムに関する規制要件が、今後本格化するであろう日本や台湾では、様子を見ながらの展開となっていますが、問い合わせの数は増えてきており、今後、更に増えていくと予想されています。日本では規制の明確化が進んでいるヘルスケア分野を皮切りに、産業機器、そして、それ以外の分野への展開をも目指しているそうです。

Iot化の加速にあわせて、2018年までにはそこからのセキュリティ侵害が66%にまで上ると予想されており、ますます重要性が唱えられているセキュリティ対策。今後もその動向に注目し、みなさんに最新の情報をお伝えしていきます。